随着网络攻击日益猖獗,保护个人隐私和信息安全变得尤为重要。黑客们不断改进攻击手段,而我们也需要掌握一些防御技巧来应对这样的威胁。本文将以拟态防御为主题,介绍如何在数字战场上挑战黑客出装攻略。

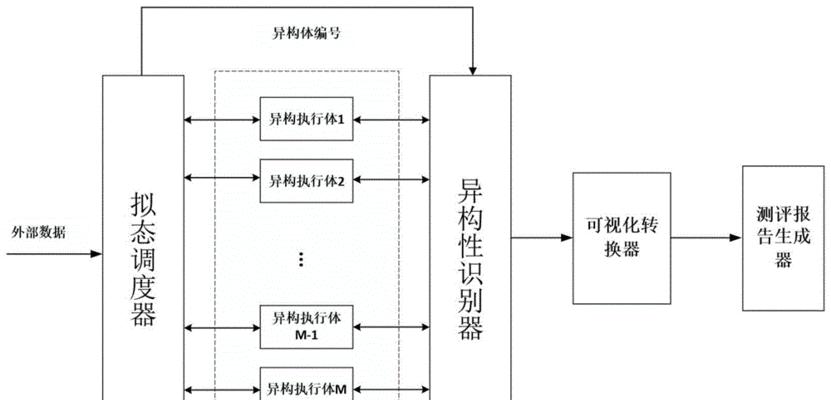

1.拟态防御的基本概念与原理

拟态防御是一种依靠伪装、隐藏和模拟等手段保护系统免受黑客攻击的方法。通过模仿合法流量和行为,我们可以将黑客的注意力从真正的目标上转移,增加他们攻击的难度。

2.拟态防御的必备工具和软件

在实施拟态防御时,选择适当的工具和软件是非常关键的。本节将介绍几款常用的拟态防御工具和软件,如WAF(Web应用防火墙)和HoneyPots(蜜罐)等,以及它们的功能和使用方法。

3.伪装身份:隐藏真实的IP地址

黑客通常通过追踪IP地址来定位目标并发动攻击。为了防止被黑客发现,我们可以使用VPN(虚拟专用网络)等工具来隐藏真实的IP地址,从而伪装身份,增加拟态防御的效果。

4.模拟行为:混淆黑客的判断

黑客攻击常常依赖于他们对目标系统的行为模式进行分析。通过模拟合法用户的行为,我们可以混淆黑客的判断,使他们难以区分真假,从而增加系统的安全性。

5.隐藏系统信息:不给黑客留下线索

黑客常常通过获取系统的信息来寻找攻击的机会。通过隐藏系统信息,如操作系统版本、服务端口等,我们可以减少黑客的攻击目标,降低系统被攻击的风险。

6.捕获黑客痕迹:收集攻击信息进行分析

在实施拟态防御的过程中,我们可以设置监控和日志记录,以捕获黑客的攻击痕迹。这些信息对于分析黑客的攻击手段和意图非常有帮助,有助于我们进一步改进拟态防御策略。

7.拟态防御的风险与挑战

拟态防御虽然可以增加黑客攻击的难度,但并不能完全消除风险。本节将探讨拟态防御面临的一些风险和挑战,如攻击者的高级技术、漏洞的存在等,并提出相应的应对策略。

8.拟态防御的未来发展趋势

随着技术的不断进步,拟态防御也在不断演进。本节将展望拟态防御的未来发展趋势,如人工智能的应用、自适应系统的发展等,以及对于个人和组织的启示。

9.拟态防御在不同领域的应用案例

拟态防御不仅适用于个人用户,也广泛应用于企业和组织中。本节将介绍几个在不同领域中成功应用拟态防御的案例,以及它们取得的效果和经验。

10.拟态防御实施的步骤与策略

为了实施拟态防御,我们需要制定相应的步骤和策略。本节将提供一些实用的指导,包括制定拟态防御计划、培训员工、定期评估等,帮助读者更好地应对黑客攻击。

11.拟态防御与其他安全措施的结合

拟态防御可以与其他安全措施相结合,形成多层次的防御体系。本节将介绍拟态防御与防火墙、入侵检测系统等其他安全措施的结合方式,提高系统的整体安全性。

12.了解黑客攻击的手段与思维

想要更好地进行拟态防御,我们需要深入了解黑客的攻击手段和思维。本节将介绍一些常见的黑客攻击方式,如社会工程学、恶意软件等,以帮助读者更好地理解黑客的行为。

13.拟态防御的经验分享与交流

在拟态防御的实施中,我们还可以从其他人的经验中汲取教训。本节将分享一些成功的拟态防御经验,并提供交流平台,供读者分享和讨论拟态防御的心得和问题。

14.拟态防御的重要性与意义

拟态防御不仅是一种技术手段,更是保护个人和组织信息安全的重要途径。本节将强调拟态防御的重要性与意义,并呼吁读者加强对拟态防御的重视与应用。

15.

本文通过介绍拟态防御的基本概念、工具和策略,希望能够帮助读者更好地应对黑客的攻击。拟态防御是数字战场上的一种有效手段,我们应该不断学习和探索,保护个人和组织的信息安全。